當前網絡安全形勢嚴峻,來自外網的攻擊與日俱增。局域網一不小心就會受到病毒、蠕蟲、勒索軟件的攻擊,導致嚴重的損失。本文中,我將結合WSG網關(WFilter NGF)來介紹如何阻止外網的攻擊。請注意,本文只討論如何阻止網絡攻擊,單機的防護是另外的課題不在本文的討論范圍內。阻止外網攻擊主要包括如下部分:

1. 合理的防火墻配置

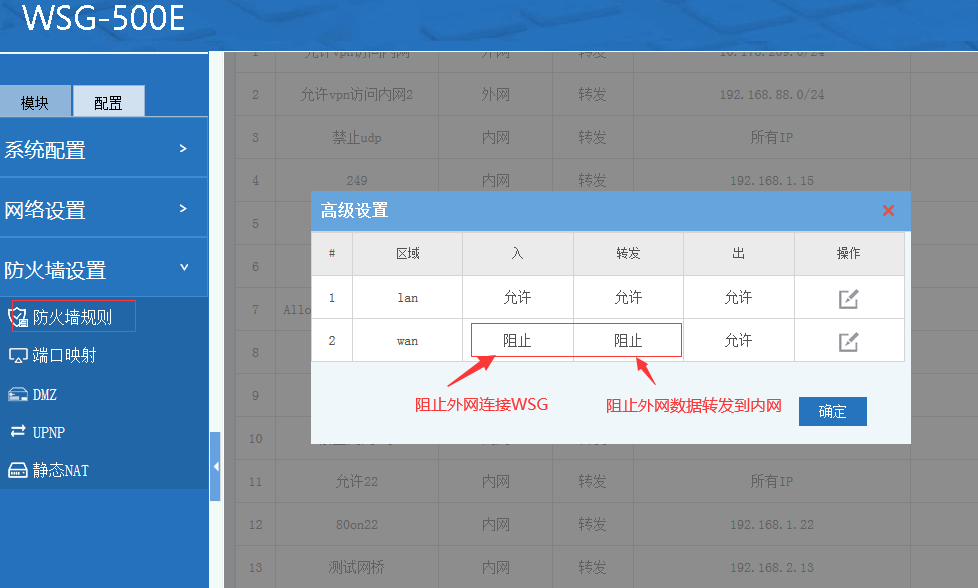

防火墻策略首先要保護局域網設備,不讓外網直接訪問到網關自身,也不轉發來自外網的數據。如下圖:WSG的“外網區域(WAN ZONE)”默認是阻止“入方向(到WSG自身)”和“轉發方向(轉發到內網)”。這是防火墻的第一道防護策略。

2. 注意端口映射的規則

雖然防火墻策略已經阻止了來自外網的訪問,但是端口映射的主機是不在此列的。做了端口映射,那就意味著把這臺主機暴露到了公網上。病毒一旦攻破了這個主機,就可以以這臺主機為跳板感染整個局域網。所以,端口映射一般要注意如下的規則:

需要映射出去的主機單獨一個VLAN(也就是DMZ)。即使該主機被攻破,病毒也只能感染DMZ區,不會危害到整個內網。

避免常用的端口。比如你用默認的3389端口,那么攻擊程序立刻就知道這是遠程桌面服務,從而就可以采用對應的滲透手動來攻擊。采用一些不常用的端口可以起到一定的保護作用。

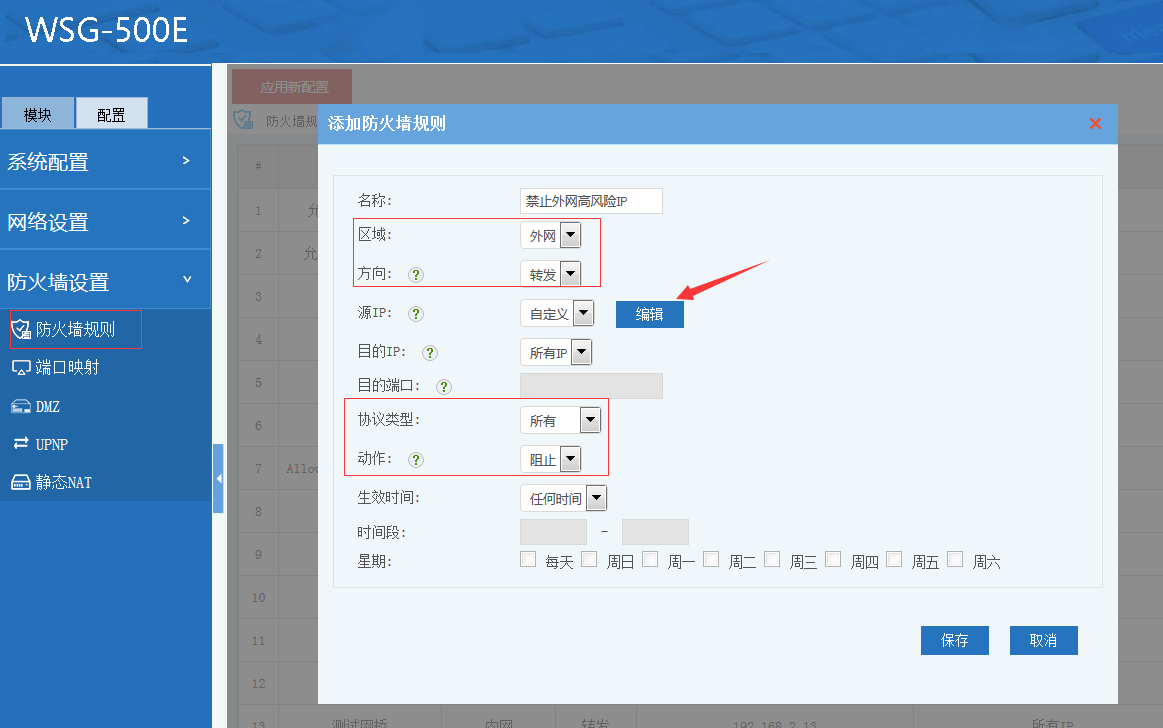

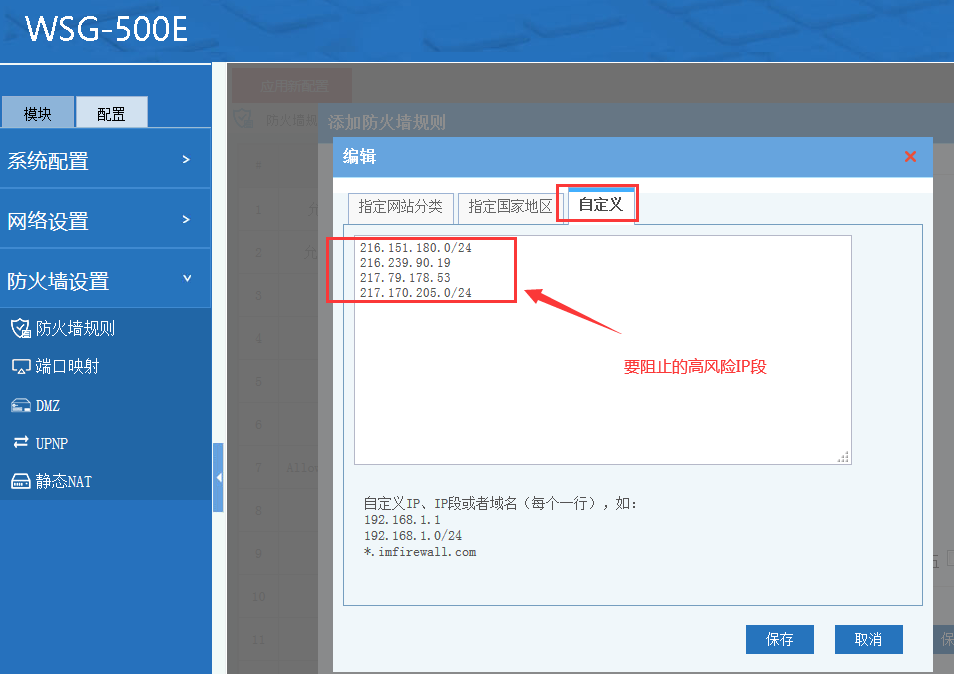

3. 阻止來自高風險區域的訪問

主管部門經常會發布一些外網攻擊的IP地址,我們可以直接把這些IP地址用防火墻阻止掉(配置下圖策略后,該IP無法訪問映射的服務)。如下圖:

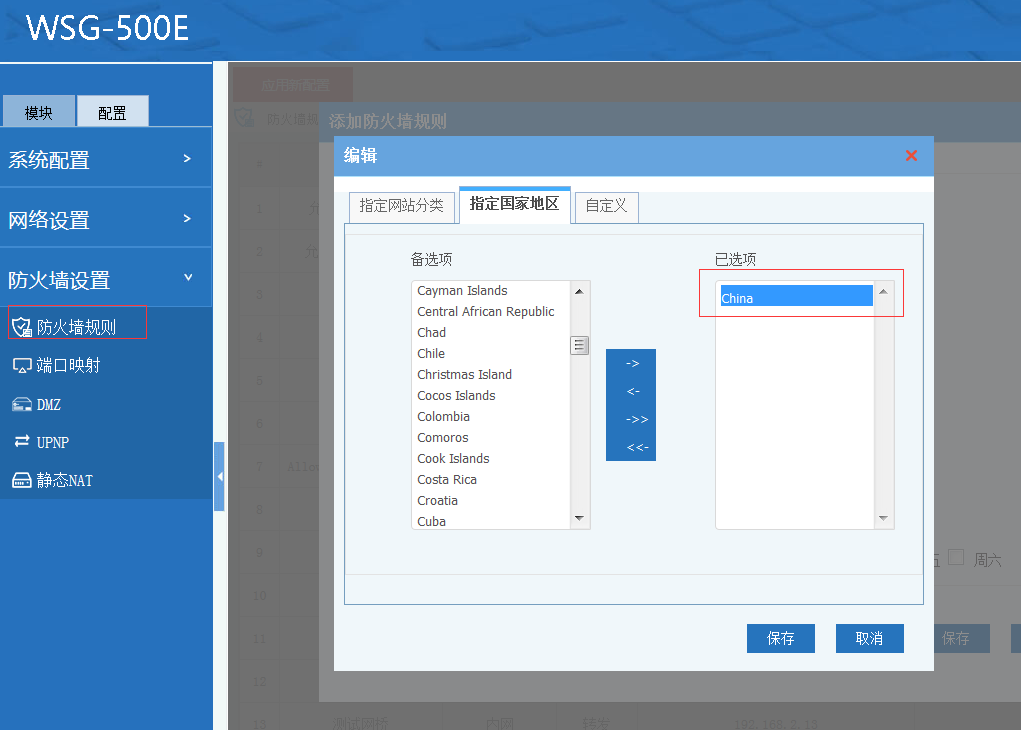

4. 采用更嚴格的訪問限制策略

很多惡意攻擊都來源于國外,那么我們可以通過防火墻策略里面的“指定國家地區”功能。比如只允許來自中國地區的訪問。實現該功能需要兩條策略配合,一條禁止所有,一條允許中國的IP。配置如下圖:

經過上述配置后,即可有效的阻止來自外網的攻擊。其實外網攻擊主要攻擊的是端口映射的主機,并以此為跳板攻擊到內網。如非必要,盡量不要直接做端口映射。