IPSec VPN 技術在IP傳輸上通過加密隧道,在用公網傳送內部專網的內容的同時,保證內部數據的安全性,從而實現企業總部與各分支機構組建虛擬局域網的需要。IPSec組網的具體步驟,請參考:一次典型的IPSec VPN組網方案。很多情況下,我們還需要控制對端的訪問權限。在本文中,我將介紹WFilter NGF中的IPSec VPN訪問權限。

1. 防火墻規則的選項

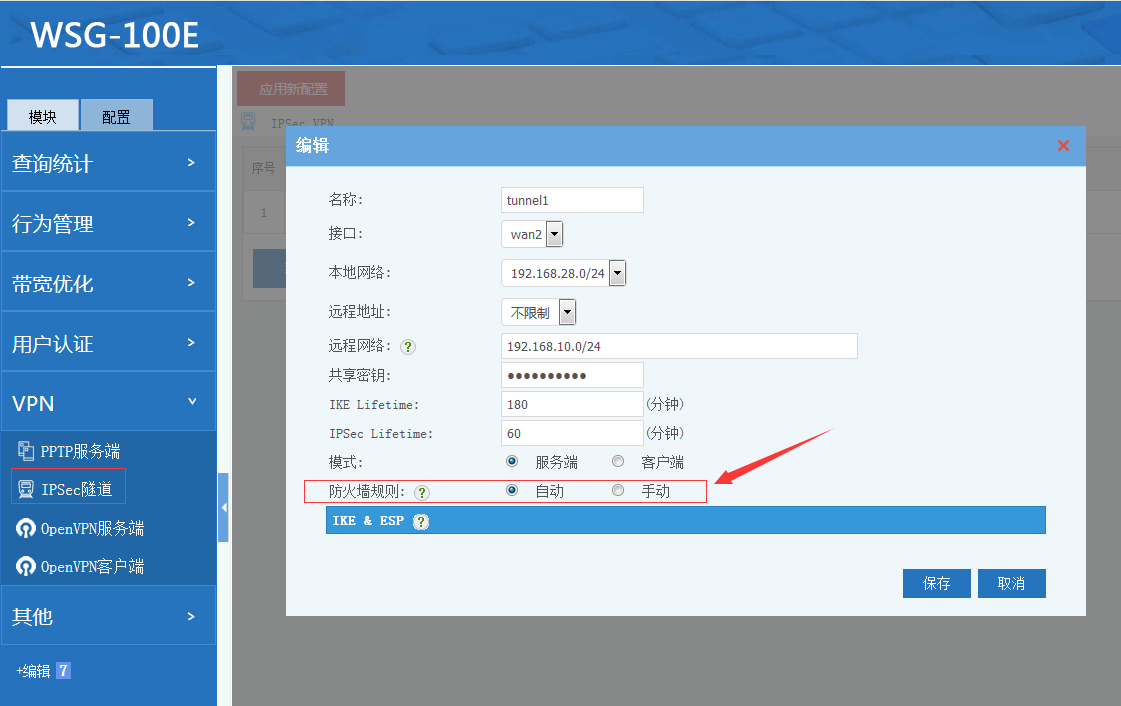

IPSec隧道的配置中,”防火墻規則“有“自動”和“手動”兩個選項:

自動:自動添加防火墻規則,允許對端訪問本地局域網。

手動:不添加防火墻規則,默認禁止對端訪問本地局域網。

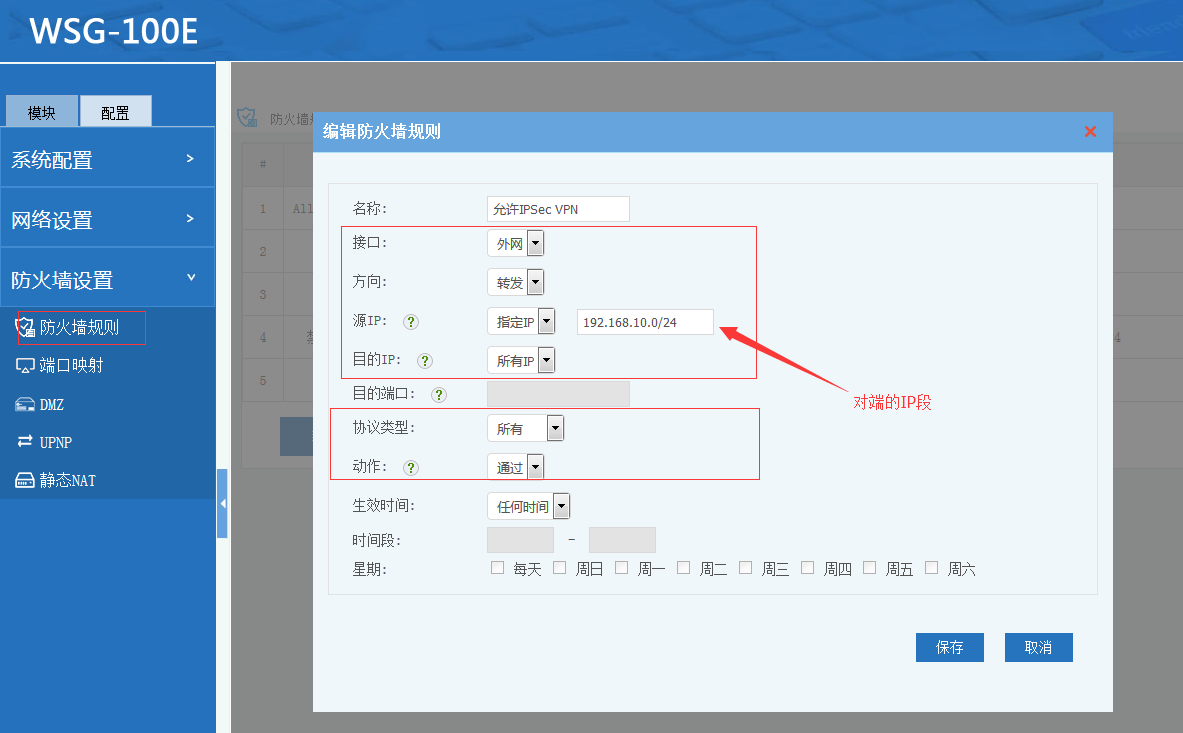

手動的情況下,對端可以建立VPN連接,但是不能訪問任何本地的網絡資源。您需要手動來配置防火墻策略,手動配置防火墻策略雖然麻煩一些,但是可以實現更加細致的訪問控制。如下圖:

上圖是允許對端訪問本地局域網。接口要選擇“外網”,方向“轉發”,源IP是指對端的內網IP。

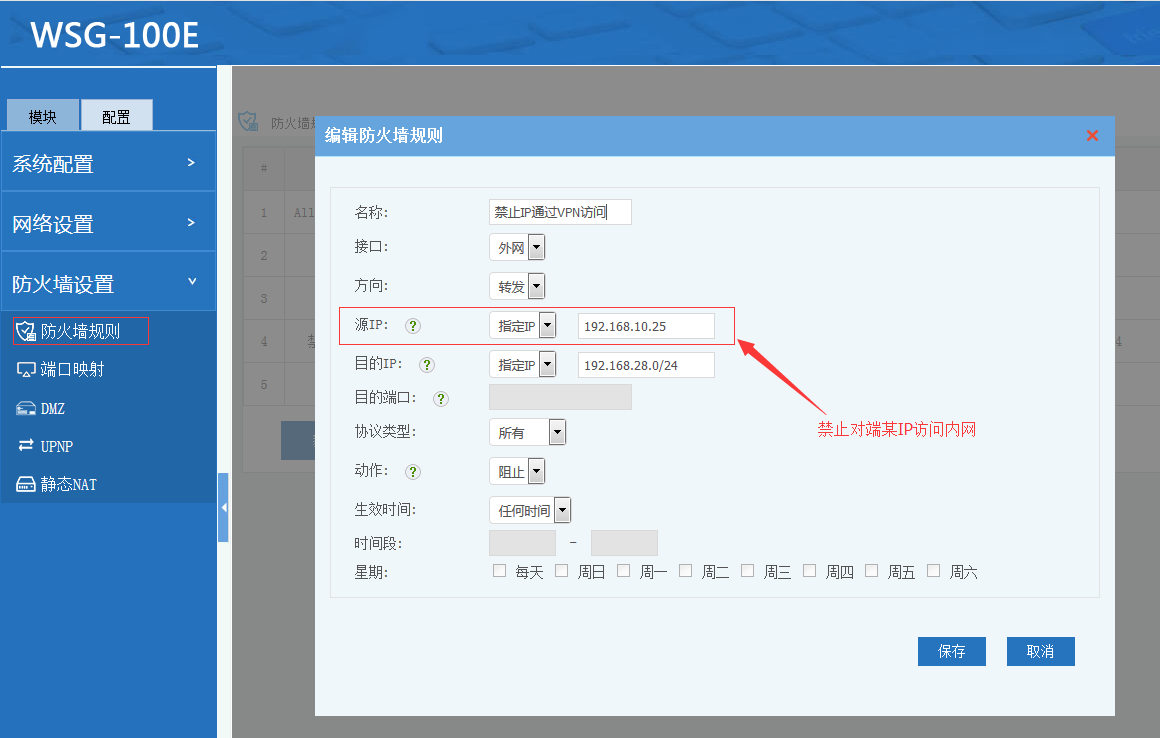

再配置一條禁止對端某指定IP的訪問。然后把該規則拖動到“允許”規則的上面。

這樣就可以實現更加細致的防火墻策略控制。如果“IPSec隧道”中的“防火墻規則”是“自動”,那么對端訪問本地局域網是全部允許的。